Ликбез по информационной безопасности

Про необходимость самообразования

по информационной безопасности

Мы живем в такое время, когда любой

пользователь компьютера обязан обладать

приличными знаниями по информационной

безопасности. Мы не можем в полной мере

изложить здесь данную область знаний.

Коснемся лишь азов, и то, только того, что связано

с программой Botik Key и с исключением

"кражи трафика" у Вас. Все остальное мы

рекомендуем Вам изучать самостоятельно в книгах,

журналах и в Интернете.

Исключает ли Botik Key возможность

кражи трафика?

Будем говорить, что злоумышленник крадет у

Вас трафик, если ему удалось сделать так, что

он работает с Сетью за Ваш счет.

Другими словами, если Вы оплачиваете получаемые

им услуги связи.

Использование программы Botik Key дает

Вам полную гарантию, что злоумышленник не сможет

у Вас украсть трафик до тех пор, пока Вы

соблюдаете элементарные правила информационной

безопасности -- пока Вы не даете

злоумышленнику одну из двух возможностей:

- возможность украсть у Вас пароль (ключ)

доступа к Сети;

- возможность работать со своего компьютера через

Ваш компьютер.

Тем самым, Вам необходимо самостоятельно

следить за тем, чтобы не случились эти две

неприятности.

Перечень остальных разделов:

Разбор угрозы: кража пароля (ключа)

доступа к Сети

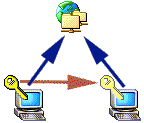

После кражи

Вашего

пароля (ключа) доступа

злоумышленник может

свой компьютер (справа)

сделать трудноотличимым

от Вашего (слева)

|

Возможные последствия

После кражи у Вас пароля (ключа) доступа к Сети,

злоумышленник получает возможность выдавать

свой компьютер за Ваш компьютер: он сможет

установить на своем компьютере сетевые

настройки, совпадающие с настройками Вашего

компьютера, запустить программу Botik Key и

использовать украденный пароль (ключ).

После этого его компьютер может оказаться

ничем не отличим (или трудно отличим) от Вашего.

Соответственно, вся стоимость получаемых им

услуг связи будет относиться на Ваш счет.

Меры исправления ситуации

Если у Вас возникли подозрения, что некий

злоумышленник украл у Вас пароль (ключ) доступа к

Сети, то Вам следует:

- создать соответствующую заявку в системе Nadmin::Абоненту;

- затем немедленно поменять Ваш пароль доступа к

Сети;

- в дальнейшем соблюдать профилактические меры.

Меры профилактики: как сберечь

пароль от злоумышленника?

Общие принципы:

- Надо хранить пароль (ключ) в местах,

недоступных для посторонних (а лучше--в

местах, недоступных всем, кроме Вас).

- Надо использовать пароль (ключ) доступа к

Сети так, чтобы исключить вероятность

"перехвата"/"подсматривания" пароля

(ключа) в момент его ввода в программу Botik Key.

- Надо знать и следовать правилам

профилактики от "троянцев". В том

числе: нельзя скачивать из Сети, копировать с

дисков, извлекать из приложений в е-письмах

подозрительные программы, и, уж конечно, нельзя

запускать их.

Рекомендуемые варианты:

- Храним "в уме", вводим с клавиатуры.

Запомните пароль (парольную фразу) у себя

"в уме". Нигде (ни на диске, ни на бумаге)

его не записывайте. При каждом запуске Botik

Key вводите пароль с клавиатуры. Следите,

чтобы никто не мог подсмотреть процесс ввода

пароля с клавиатуры: ни физически подсмотреть, ни

виртуально. Про виртуальный перехват:

помните, злоумышленник может передать Вам (под

видом заманчивой программки) "троянца",

который будет "подсматривать" набор Вами

пароля на клавиатуре и пересылать пароль

злоумышленнику по Сети.

- Храним на съемном носителе, носитель

используем кратковременно. Запишите

ключ доступа в файле на съемном носителе (обычная

дискета, CD-диск, FLASH/USB-диск и т.п.). Храните

носитель в надежном месте. При каждом запуске Botik

Key кратковременно подключайте носитель к

системе (на время считывания или записи ключа

доступа), после чего немедленно уберите носитель

в надежное место.

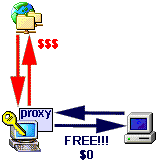

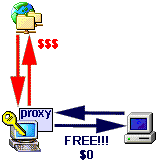

Разбор угрозы: злоумышленник

получил возможность работать "через" Ваш

компьютер

После

доступа к Вашему

компьютеру злоумышленник

может заставить

Ваш компьютер (слева)

"качать" информацию из мира

для своего компьютера (справа)

|

Возможные последствия

Если Вы (вольно или невольно -- рассмотрено

ниже) позволили работать злоумышленнику

"через" Ваш компьютер, то злоумышленник

получает следующую возможность скачивать

внешнюю информацию за Ваш счет:

- злоумышленник выполняет обращение-запрос со

своего компьютера на Ваш. Это локальный

трафик, злоумышленнику он ничего не стоит.

- Ваш компьютер по этому запросу обращается во

внешний мир и скачивает из внешнего мира

информацию, необходимую злоумышленнику. Это

внешний трафик, который создает Ваш

компьютер. И оплачиваете его Вы, а как же

иначе? При этом никаких подмен и подлогов нет,

это действительно Ваш компьютер обращался во

внешний мир!

- После этого информация из Вашего компьютера

передается на компьютер злоумышленника. Это

локальный трафик, злоумышленнику он ничего не

стоит.

Такая схема работы может быть реализована

злоумышленником:

- за счет установки на Вашем компьютере той

или иной программы типа "proxy";

- за счет получения злоумышленником прав (telnet, ssh и

подобное) удаленно выполнять работу на Вашем

компьютере.

Меры противодействия при помощи

программы Botik Key

Даже если злоумышленник установил у Вас

возможность работы "через" Ваш компьютер

(например, установил у Вас какую-то proxy-программу),

Вы можете сделать Ваш компьютер "неудобным"

("непривлекательным") proxy-сервером для

злоумышленника: при помощи программы Botik Key включайте

доступ к внешней Сети (устанавливайте режим доступа WORLD) только на

короткие периоды -- только тогда, когда это

Вам нужно (а не ему! ;-). Во все остальные

периоды устанавливайте любой иной режим доступа

(вполне достаточно и LOCAL).

Меры профилактики

Основные направления профилактики возможности

работы злоумышленника "через" Ваш

компьютер:

- Никому не надо давать никакой возможности

работать на Вашем компьютере и/или

писать/читать диск Вашего компьютера. Каждый,

кто имел к Вашему компьютеру хоть какой-то

доступ, при желании (особенно это верно для ОС

Windows) мог себе установить абсолютные права на

любой доступ к нему.

- Надо помнить, что новомодные

"активные" Веб-технологии, если они

разрешены в Вашем Веб-браузере (Flash, скрипты в

Веб-страницах и т.п.), по сути отдают

разработчику страницы весьма широкий доступ к

Вашему компьютеру (см. пункт выше).

Например: на многих языках Веб-скриптов можно

написать proxy-программу.

- Надо знать и следовать правилам

профилактики от "троянцев". В том

числе: нельзя скачивать из Сети, копировать с

дисков, извлекать из приложений в е-письмах

подозрительные файлы и программы, и, уж конечно,

нельзя запускать их.

Меры исправления ситуации

Удалите с компьютера все (установленные с

Вашего ведома или установленные без спросу)

средства работы "через" него и средства

(настройки этих средств, "права"),

позволяющие работать на нем посторонним лицам.

Различные способы хранения пароля:

что выбрать?

Программа Botik Key предусматривает

четыре способа хранения и использования

пароля (ключа):

- "пароль в дальнейшем буду вводить сам"

-- при запуске программы Абоненту будет

предъявлено окно настройки параметров и он

введет пароль средствами раздела "пароль" --

либо с клавиатуры, либо из файла;

- "пароль в дальнейшем задам в переменной

среды" -- Абонент запишет ключ (построенный по паролю) в

переменную BOTIKKEY среды (environment) и при следующем

запуске программы он будет оттуда считываться;

- "пароль в дальнейшем следует хранить в

умолчательном файле" -- на диске в

умолчательный файл будет сохранен ключ

(построенный по паролю) и при следующем запуске

программы он будет оттуда считываться;

- "пароль в дальнейшем следует хранить в

указанном ниже файле" -- Абонент обязан

задать имя файла для сохранения ключа

(построенного по паролю) и при следующем запуске

программы он будет оттуда считываться.

Эти способы отличаются различным удобством для

Вас (насколько удобно при таком хранении ключа

открывать дверь в Сеть?) и различным удобством

для злоумышленника (насколько удобно ему украсть

у Вас ключ).

Все как в жизни: неудобно носить связку ключей в

кармане, удобнее ключ положить под коврик... но

безопасно ли это?

Ради удобства пользователей мы поддержали

различные варианты хранения пароля (ключа) -- в

том числе и удобные, но сомнительные с точки

зрения безопасности. Однако для

использования мы рекомендуем только следующие

варианты:

- Пароль храним "в уме", используем

режим "пароль в дальнейшем буду вводить

сам", вводим с клавиатуры.

- Ключ храним на съемном носителе,

используем режим "пароль в дальнейшем

буду вводить сам", носитель подключаем к

компьютеру на короткое время при запуске

программы Botik Key, в программе указываем,

из какого файла считать ключ.

- Ключ храним на съемном носителе,

используем режим "пароль в дальнейшем

следует хранить в указанном ниже файле",

носитель подключаем к компьютеру на короткое

время при запуске программы Botik Key.

Здесь "съемный носитель" --

обычная дискета, CD-диск, FLASH/USB-диск и т.п.

Обратите внимание: при использовании

этих трех вариантов Вам надо помнить и

использовать на практике то, что записано в

разделе "Меры профилактики:

как сберечь пароль от злоумышленника?"